ĪĪĪĪĮ³╚šŻ¼“vėŹļŖ─X╣▄╝ę▒O(ji©Īn)£y░l(f©Ī)¼F(xi©żn)ĄĮę╗éĆą┬Ą─office╬─Ön▓ĪČŠśė▒ŠŻ¼▓ĪČŠų„ꬥ─╣źō¶ī”Ž¾░³║¼═Ō┘Q(m©żo)╣żū„Å─śI(y©©)š▀Ż¼╣źō¶š▀Įoė├æ¶░l(f©Ī)╦═ß׶~Ó]╝■Ż¼╚╗║¾ĖĮĦ└¹ė├┬®Č┤śŗ(g©░u)įņĄ─order.doc╬─ÖnŻ¼šT╗¾▒╗╣źō¶ė├æ¶┤“ķ_ĪŻČ°ę╗Ą®▓╗ąĪą─┤“ķ_įō╬─ÖnŻ¼Š═Ģ■ė|░l(f©Ī)┬®Č┤Ż¼▒╗ĘNų▓╔Ž▀h┐ž─Š±RŻ¼ī¦ų┬ļ[╦Įą┼ŽóĄ─ą╣┬®ĪŻ

ĪĪĪĪ─┐Ū░Ż¼“vėŹļŖ─X╣▄╝ę┐╔ęįī”įō┬®Č┤╣źō¶ĘĮ╩ĮörĮžŻ¼ÅV┤¾ė├æ¶╝░Ģrą▐Å═┬®Č┤čaČĪ▓óķ_åóļŖ─X╣▄╝ę▀MąąīŹĢrĘ└ūoŻ¼┐╔ęįėąą¦Ąųė∙▓ĪČŠ╣źō¶ĪŻ

ĪĪĪĪō■(j©┤)ŽżŻ¼įō▓ĪČŠ×ķ9į┬12╠¢äé▒╗╬ó▄øą▐Å═Ą─RTF┬®Č┤(CVE-2017-8759)Ą─ę░═Ō╣źō¶śė▒ŠĪŻ│²┤╦ų«═ŌŻ¼▀@ŅÉOffice╬─Ön▓ĪČŠ└¹ė├Ą─┬®Č┤┼cŪ░Č╬ĢrķgĄ─RTF┬®Č┤(CVE-2017-0199)ę╗śėŻ¼ų╗ę¬ė├æ¶┤“ķ_É║ęŌĄ─Office╬─ÖnŠ═Ģ■ųąšąĪŻ

ĪĪĪĪ“vėŹļŖ─X╣▄╝ę░▓╚½īŻ╝ęųĖ│÷Ż¼CVE-2017-8759▒Š┘|(zh©¼)╔Ž╩Ūę╗éĆ.Net Framework┬®Č┤Ż¼╚╬║╬╩╣ė├SOAPĘ■䚥─▄ø╝■Č╝─▄═©▀^.NET Frameworkė|░l(f©Ī)Ż¼Č°ė├æ¶╚║¾wūŅ×ķÅVĘ║Ą─Windows 7ĪóWindows 10Ą╚▓┘ū„ŽĄĮy(t©»ng)ųąČ╝─¼šJ░▓čb┴╦.NET FrameworkŻ¼įō┬®Č┤╗“?q©▒)óė░Ēæ▌^┤¾ĘČć·ā╚(n©©i)Ą─ė├æ¶ĪŻ┤╦═ŌŻ¼įō┬®Č┤┐╔ęį▒╗╝»│╔ĄĮoffice╬─ÖnųąŻ¼ė├æ¶ų╗ę¬ļpō¶┤“ķ_office╬─ÖnŻ¼¤oąĶŲõ╦¹▓┘ū„Ż¼╝┤┐╔ė|░l(f©Ī)įō┬®Č┤Ż¼ł╠(zh©¬)ąąÉ║ęŌ┤·┤aĪŻ

ĪĪĪĪ╩┬īŹ╔ŽŻ¼└¹ė├ß׶~Ó]╝■▀Mąąoffice╬─Ön▓ĪČŠ╣źō¶Ż¼ōĒėą│╔▒ŠĄ═Īó╣źō¶ÅVČ╚┤¾Ż¼╩šęµĖ▀Ą─╠žąįŻ¼ę“┤╦▒╗▓╗Ę©Ęųūė╦∙ŪÓ▓AĪŻĮ±─ĻęįüĒ“vėŹļŖ─X╣▄╝ęÖz£yĄĮČÓŲ└¹ė├RTF┬®Č┤░l(f©Ī)ŲĄ─ßśī”ąįŠW(w©Żng)Įj╣źō¶Ż¼▒╚╚ń7į┬Ę▌░l(f©Ī)¼F(xi©żn)Ą─“šÖš▀”▓ĪČŠ═©▀^é╬čb│╔║Ž═¼╬─╝■šTī¦ė├æ¶▀\ąąŻ¼Č°─┐ś╦ė├æ¶ę╗Ą®▀\ąąįō╬─╝■Ż¼Š═Ģ■ė|░l(f©Ī)RTF┬®Č┤(CVE-2017-0199)▓óŽ┬▌d║¾ķT│╠ą“Ż¼╩╣ļŖ─X£S×ķ“╚Ōļu”ĪŻ

ĪĪĪĪ“vėŹļŖ─X╣▄╝ę░▓╚½īŻ╝ę╠ßąčŻ¼ÅV┤¾ė├æ¶æ¬╝░ĢrĖ³ą┬Īóą▐čaļŖ─XŽĄĮy(t©»ng)čaČĪŻ¼▓╗ūī▓╗Ę©ĘųūėėąÖC┐╔│╦ĪŻį┌╚š│Ż╣żū„ųą╩╣ė├ļŖ─X╣▄╝ę▀MąąīŹĢrĘ└ūoŻ¼ī”ė┌┐╔ę╔╬─╝■Ż¼┐╔ęį╔Žé„ų┴“vėŹļŖ─X╣▄╝ę╣■▓¬Ęų╬÷ŽĄĮy(t©»ng)▀Mąą░▓╚½Öz£yŻ¼┐╔ėąą¦£p╔┘░▓╚½ļ[╗╝ĪŻ

ĪĪĪĪ╬─š┬ā╚(n©©i)╚▌āH╣®ķåūxŻ¼▓╗śŗ(g©░u)│╔═Č┘YĮ©ūhŻ¼šłųö╔„ī”┤²ĪŻ═Č┘Yš▀ō■(j©┤)┤╦▓┘ū„Ż¼’LļUūįō·ĪŻ

║Żł¾╔·│╔ųą...

║Ż╦ćAIĄ──Żą═ŽĄĮy(t©»ng)į┌ć°ļH╩ął÷╔ŽÅV╩▄║├įuŻ¼─┐Ū░šŠā╚(n©©i)└█ėŗ─Żą═öĄ(sh©┤)│¼▀^80╚féĆŻ¼║Ł╔wīæīŹĪóČ■┤╬į¬Īó▓Õ«ŗĪóįOėŗĪóözė░Īó’LĖ±╗»łDŽ±Ą╚ČÓŅÉą═æ¬ė├ł÷Š░Ż¼╗∙▒ŠĖ▓╔w╦∙ėąų„┴„äō(chu©żng)ū„’LĖ±ĪŻ

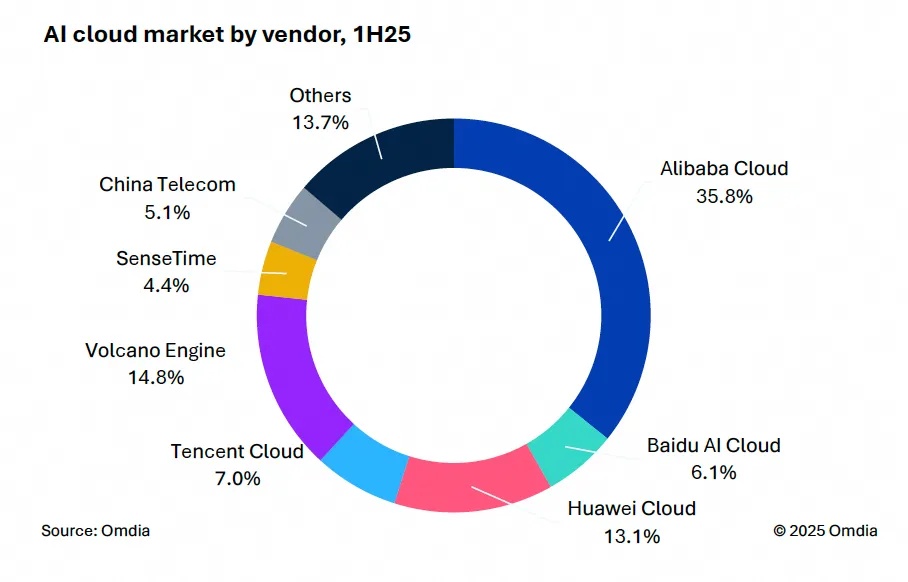

9į┬9╚šŻ¼ć°ļHÖÓ(qu©ón)═■╩ął÷š{(di©żo)čąÖCśŗ(g©░u)ėóĖ╗┬³(Omdia)░l(f©Ī)▓╝┴╦ĪČųąć°AIįŲ╩ął÷Ż¼1H25ĪĘł¾ĖµĪŻųąć°AIįŲ╩ął÷░ó└’įŲš╝▒╚8%╬╗┴ąĄ┌ę╗ĪŻ

9į┬24╚šŻ¼╚A×ķ└żņ`š┘ķ_Ī░ųŪ─▄¾w“ׯ¼ę╗Ų┴ĄĮ╬╗Ī▒╚A×ķIdeaHubŪ¦ąą░┘śI(y©©)¾w“×╣┘ėŗäØ░l(f©Ī)▓╝Ģ■ĪŻ

č┼±R╣■ū“╚šą¹▓╝═Ų│÷ā╔┐ŅŅ^┤„╩ĮČ·ÖCŻ¼Ęųäe╩ŪŲĮ░Õš±─żĄ─YH-4000║═äė╚”įŁ└ĒĄ─YH-C3000ĪŻ

IDCĮ±╚š░l(f©Ī)▓╝Ą─ĪČ╚½Ū“ųŪ─▄╝ęŠėŪÕØŹÖCŲ„╚╦įOéõ╩ął÷╝ŠČ╚Ė·█Öł¾ĖµŻ¼2025─ĻĄ┌Č■╝ŠČ╚ĪĘ’@╩ŠŻ¼╔Ž░ļ─Ļ╚½Ū“ųŪ─▄╝ęŠėŪÕØŹÖCŲ„╚╦╩ął÷│÷žø1,2╚f┼_Ż¼═¼▒╚į÷ķL33%Ż¼’@╩Š│÷ŲĘŅÉÅŖä┼Ą─╩ął÷ąĶŪ¾ĪŻ