����2017��WannaCry��Petya��Bad Rabbit�����������������δ��ȫ��ɢ���������ڄ��^�����ȱ��ٴΰl�������������������¼������vӍ��I��ȫ�����l�F���˴γ��F��������������GlobeImposter�����׃�N��ԓ�������������ܺ���ļ���������.GOTHAM��.Techno��.DOC��.CHAK��.FREEMAN��.TRUE��.TECHNO�ȔUչ������ͨ�^�]������֪�ܺ��߸��ʽ��ʹ��@�����������㡣

����Ŀǰ���vӍ��I��ȫ�ь��r����ԓ���������������h������I�Ñ�ʹ���vӍ��I��ȫ“���c”�����������ͬ�r����ͨ�Ñ��_���vӍ��X�ܼ�“�ęn���o��”���܂����Ҫ�ęn���ɷ�������������������

�����˴α��l��GlobeImposter������������׃�N����Ҫ�ԇ��ȹ����C�����������鹥�����vӍ��I��ȫ���g����ָ�����IJ��@�Ă����ӱ��������䐺����a��ܺ�������һ�µģ�Ψһ��ͬ�ľ��Ǽ����ļ��ĺ�Y�������ߵ��]���ַ��Ϣ��������a�ӱ����˷�ֹ���p�ط����������˴�����ַ�����һ����API�������ܺ���ļ���Y������������.TRUE�ȡ�

����(���������ܺ���ļ����������Y����.TRUE���ļ�)

��������ܛ���ڼ����ļ���ͬ�r��������������Ϣ�ļ��������ܺ���ͨ�^�]���c�������M��ϵ��Ҫ���ܺ��ߌ�һ�����ܵĈDƬ���ęn�l�͵�ָ�����]���M�и��M���ܡ�

�������ڴ˴β����ӱ��ķ������о����y�l�F����������������[�����c����Ч�������������Ñ�һ�����и�������ɲ��ɹ����ć��غ������I�������Ñ��ڷ������������r�����ӂ�����ǰ�A�������o�����ڿͿɳ�֮�C��

�����vӍ��I��ȫ���g���ұ�ʾ����I�������Ñ��ճ����B�����õ���Xʹ�����T���ӏ��W�j��ȫ�������R���M���P�]����Ҫ�Ķ˿ڡ�����Ҫ���ļ����������Ì������ļ��A�������L��;���øߏ��ȵ��ܴa�����ҏ���Ҫ��ÿ��������ʹ�ò�ͬ�ܴa����;���]�л�����ķ�����/����վ�Ȳ��L���O���������ƣ�������B��W�����������������������Mһ����������������;�ڽK��/�����������vӍ�ƵȾ߂䌣�I��ȫ���o�������Ʒ��գ�����Ч�����������֡�

����������I�Ñ���f���ھo����r�£��������M���ȾW�z�y�����������_��445�ȷ��ն˿ڵĽK�˺ͷ�������һ���l�F��X�ж���������W;Ҫ�����ІT�������ճ��������E���z����䌍©���ޏ͵Ȱ�ȫ��ʩ;�����ֹʹ��U�P���Ƅ�Ӳ�P�ȿɈ��Д[�ɹ������O�䣬ͬ�r�M������X�е���Ҫ�ļ��͔����Y�ϡ�

������W�j��ȫ����u�ɞ���I�lչ����Ҫ���A���O֮һ����I�б�Ҫ����һ���ƻ��ľW�j�����������Ќ������W�j��ȫ�����������vӍ��I��ȫ���Pؓ؟�˱�ʾ���ڌ���������©��������ӷ��棬�vӍ“���c”�����vӍ19��İ�ȫ���e�ۣ�����Ч������I�ȾW�K�˵IJ���ľ�R���������⣬��ͨ�Ñ�Ҳ�����r���b����ϵ�y©���a������ȫ�����Ҫ�������ļ�����������������Ɖġ�

���������݃H����x��������Ͷ�Y���h��Ո֔��������Ͷ�Y�ߓ��˲������L�U�ԓ���

��ˇAI��ģ��ϵ�y�ڇ��H�Ј��ϏV�ܺ��u��Ŀǰվ����Ӌģ�͔����^80�f�������w����������Ԫ���宋���OӋ���zӰ���L�D��ȶ���͑��È������������w�������������L��

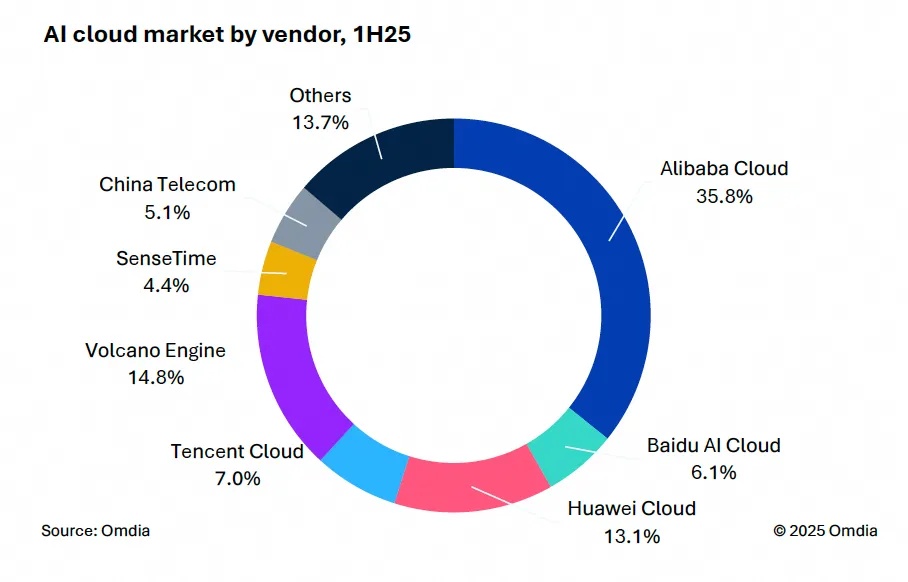

9��9�գ����H�����Ј��{�ЙC��Ӣ����(Omdia)�l���ˡ��Ї�AI���Ј���1H25����档�Ї�AI���Ј�������ռ��8%λ�е�һ��

9��24�գ��A�����`���_�������wһ����λ���A��IdeaHubǧ�а٘I�w��Ӌ���l������

���R�����������Ƴ��ɿ��^��ʽ���C���քe��ƽ����Ĥ��YH-4000�̈́�Ȧԭ����YH-C3000��

IDC���հl���ġ�ȫ�����ܼҾ��坍�C�����O���Ј����ȸ�ۙ��棬2025��ڶ����ȡ��@ʾ���ϰ���ȫ�����ܼҾ��坍�C�����Ј���؛1,2�f�_��ͬ�����L33%���@ʾ��Ʒ��ŵ��Ј�����