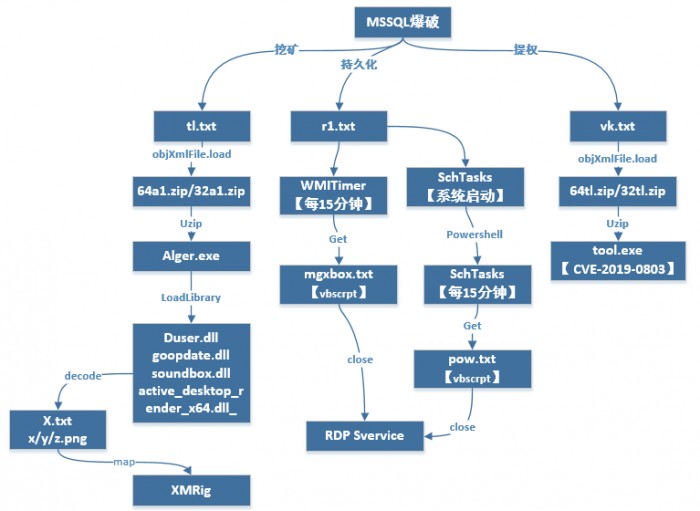

ĪĪĪĪū„×ķ 2018─ĻČ╚ūŅ×ķ╗Ņ▄SĄ─═┌ĄV─Š±Rų«ę╗Ż¼KingMinerĮ±─ĻęįüĒ╚įį┌įćłD═©▀^▓╗öÓĄ─ūāĘNŠ╚ĪŲ¾śIė├æ¶└¹ęµĪŻĮ³╚šŻ¼“vėŹ░▓╚½ė∙ęŖ═■├{Ūķł¾ųąą─▒O£yĄĮę╗└²═©▀^▒¼ŲŲ╣źō¶MSSQLĘ■äšŲ„▀Mąą═┌ĄVĄ─KingMinerūāĘN─Š±RĪŻĮžų╣─┐Ū░Ż¼╩▄╣źō¶ļŖ─XöĄ┴┐ęč▀_╔Ž╚f┼_ĪŻ

ĪĪĪĪ(łDŻ║KingMiner═┌ĄV─Š±RūāĘN╣źō¶┴„│╠)

ĪĪĪĪ┤╦┤╬ŠĒ═┴ųžüĒĄ─KingMiner═┌ĄV─Š±R╩┬╝■ųą▓╗ļy┐┤│÷Ż¼ū„░ĖłF╗’š╣¼F│÷┴╦Ė³×ķČÓśėĄ─ū„░Ė─▄┴”ĪŻŲõ▓╔ė├“░ū+║┌”ĘĮ╩Įåóäė─Š±RDLLŻ¼└¹ė├╣╚ĖĶĄ╚ČÓéĆų¬├¹╣½╦Š║¼öĄūų║×├¹Ą─╬─╝■üĒČŃ▒▄Üó▄øÖz£yŻ¼ć└ųž═■├{Ų¾śIöĄō■░▓╚½ĪŻ─┐Ū░Ż¼“vėŹ░▓╚½ĮKČ╦░▓╚½╣▄└ĒŽĄĮyęčī”įōÉ║ęŌąą×ķ▀Mąą╚½├µörĮž▓ó▓ķÜóĪŻ

ĪĪĪĪ(łDŻ║“vėŹ░▓╚½ĮKČ╦░▓╚½╣▄└ĒŽĄĮy)

ĪĪĪĪīŹļH╔ŽŻ¼ŠWĮj║┌«aįńęč▓╗į┘╩Ū╔ó▒°ė╬ė┬╩ĮĄ─å╬┤“¬ÜČĘŻ¼µ£Śl╗»▀\ū„╠žš„Ą─«aśI─Ż╩Į╚š┌ģ═Ļ╔ŲĪŻō■“vėŹ░▓╚½ė∙ęŖ═■├{Ūķł¾ųąą─▒O£y░l¼FŻ¼┤╦┤╬KingMiner═┌ĄV─Š±Rą┬ūāĘNŻ¼╝µŠ▀╠ė▒▄Üó▄øÖz£yĪóŪÕ│²═┌ĄVĖéŲĘĪó│ųŠ├╗»╣źō¶Ą╚╠ž³cĪŻįō─Š±R╩ūŽ╚Ģ■Ė∙ō■▓╗═¼ŽĄĮy░µ▒ŠŽ┬▌d▓╗═¼Payload╬─╝■Ż¼▀Mąą╠ßÖÓęį╝░ķT┴_Ä┼═┌ĄV;═¼Ģr░▓čbWMIČ©ĢrŲ„║═WindowsėŗäØ╚╬äšüĒĘ┤Å═ł╠ąąųĖČ©─_▒ŠŻ¼ł╠ąąĘ■äšŲ„ĘĄ╗žĄ─É║ęŌ┤·┤a▀_ĄĮ│ųŠ├╗»╣źō¶Ą──┐Ą─ĪŻĻPķ]┤µį┌CVE-2019-0708┬®Č┤ÖCŲ„╔ŽRDPĘ■äšĘ└ų╣Ųõ╦¹═┌ĄVłF╗’╚ļŪųŻ¼¬Üš╝ęč┐žųŲĄ─Ę■äšŲ„┘Yį┤;ūŅ║¾Ż¼╩╣ė├base64║═╠žČ©ŠÄ┤aĄ─XMLŻ¼TXTŻ¼PNG╬─╝■üĒ╝ė├▄─Š±R│╠ą“ĪŻ

ĪĪĪĪ┤╦┤╬Ė³ą┬║¾KingMiner═┌ĄV─Š±RĄ─Üóé¹┴”▓╗čįČ°ė„Ż¼ę╗Ą®▒¼ŲŲ│╔╣”║¾Ż¼│²┴╦═┌ĄV▀Ć┐╔─▄ī¦ų┬ĻPµIą┼Žóą╣┬ČŻ¼ī”Ų¾śI╬Ż║”ć└ųžĪŻō■▒O£yöĄō■ĮyėŗŻ¼┤╦┤╬ėą╔Ž╚f╝ęŲ¾śI╩▄ĄĮKingMiner═┌ĄV─Š±R╣źō¶ė░ĒæŻ¼ÅV¢|ĪóųžæcĪó▒▒Š®Īó╔Ž║ŻĄ╚Ąžė╔ė┌ĮøØ·░l▀_Ż¼│╔×ķ▒Š┤╬╣źō¶╩▄║”▌^ć└ųžĄ─ģ^ė“ĪŻ

ĪĪĪĪūį2018─Ļ6į┬į┌╚½Ū“┤¾ĘČć·▒¼░lęįüĒŻ¼KingMiner═┌ĄV─Š±Ręčč▄╔·┴╦ČÓéĆūāĘN░µ▒ŠĪŻ▓ĪČŠū„š▀ę╗░Ńßśī”WindowsĘ■äšŲ„MSSQL▀Mąą╣źō¶Ż¼└¹ė├SQL Server╚§┐┌┴Ņ▒¼ŲŲ½@╚ĪŽĄĮyÖÓŽ▐Ż¼▀MČ°ų▓╚ļ═┌ĄV─Š±RŻ¼ĮoŠWĮj░▓╚½įņ│╔┴╦śO┤¾Ą─═■├{ĪŻ═¼ĢrŻ¼╣źō¶š▀▀Ć▓╔ė├┴╦ČÓĘN╠ė▒▄╝╝ągŻ¼└@▀^╠ōöMÖCŁhŠ│║═░▓╚½Öz£yŻ¼ī¦ų┬▓┐ĘųĘ┤▓ĪČŠę²Ūµ¤oĘ©£╩┤_Öz£yŻ¼Įoė├涊WĮjĦüĒŠ▐┤¾░▓╚½ļ[╗╝ĪŻ

ĪĪĪĪ×ķ▀Mę╗▓Į├Ō╩▄KingMiner═┌ĄV─Š±RĄ─╬Ż║”Ż¼“vėŹ░▓╚½Ę┤▓ĪČŠīŹ“×╩ęžōž¤╚╦±Rä┼╦╔╠ßąčÅV┤¾Ų¾śIė├æ¶Ż¼Į©ūh╝ė╣╠SQL ServerĘ■äšŲ„Ż¼ą▐čaĘ■äšŲ„░▓╚½┬®Č┤║═╩╣ė├░▓╚½├▄┤a▓▀┬į;ą▐Ė─SQL SeverĘ■äš─¼šJČ╦┐┌Ż¼į┌įŁ╩╝┼õų├╗∙ĄA╔ŽĖ³Ė──¼šJ1433Č╦┐┌įOų├Ż¼▓óŪęįOų├įLå¢ęÄätŻ¼Š▄Į^1433Č╦┐┌╠Į£y;═¼Ģr╩╣ė├░▓╚½Ą─├▄┤a▓▀┬įŻ¼╩╣ė├Ė▀ÅŖČ╚├▄┤aŻ¼Ę└ų╣▓╗Ę©║┌┐═▒®┴”ŲŲĮŌĪŻ┤╦═ŌŻ¼▀Ć┐╔═©▀^╬ó▄ø╣┘ĘĮ╣½Ėµą▐Å═╠žÖÓ╠ß╔²┬®Č┤CVE-2019-0803ĪŻ

ĪĪĪĪ(łDŻ║“vėŹ░▓╚½Ė▀╝ē═■├{Öz£yŽĄĮy)

ĪĪĪĪŠ═─┐Ū░▓╗Ę©║┌┐═╣źō¶╩ųĘ©üĒ┐┤Ż¼╠ß╔²╝╝ąg╩ųČ╬║═╩╣ė├┐╔┐┐Ą─ŠWĮj░▓╚½«aŲĘŻ¼╩ŪūĶöÓ▓╗Ę©Ęųūė╚ļŪųĄ─ėąą¦ĘĮ╩ĮĪŻī”┤╦Ż¼“vėŹ░▓╚½╝╝ągīŻ╝ęĮ©ūhŲ¾śI╚½ŠW░▓čb“vėŹ░▓╚½ĮKČ╦░▓╚½╣▄└ĒŽĄĮyĪó“vėŹ░▓╚½Ė▀╝ē═■├{Öz£yŽĄĮyŻ¼į┌ĮKČ╦░▓╚½Īó▀ģĮń░▓╚½ĪóŠWšŠ▒O£yĪóĮyę╗▒O£yĘĮ├µĮ©┴óę╗╠ū╝»’LļU▒O£yĪóĘų╬÷ĪóŅAŠ»ĪóĒææ¬║═┐╔ęĢ╗»×ķę╗¾wĄ─░▓╚½¾wŽĄŻ¼┐╔ęį╚½ĘĮ╬╗Īó┴ó¾w╗»▒ŻšŽŲ¾śIė├æ¶Ą─ą┼Žó░▓╚½ĪŻ

ĪĪĪĪ╬─š┬ā╚╚▌āH╣®ķåūxŻ¼▓╗śŗ│╔═Č┘YĮ©ūhŻ¼šłųö╔„ī”┤²ĪŻ═Č┘Yš▀ō■┤╦▓┘ū„Ż¼’LļUūįō·ĪŻ

║Żł¾╔·│╔ųą...

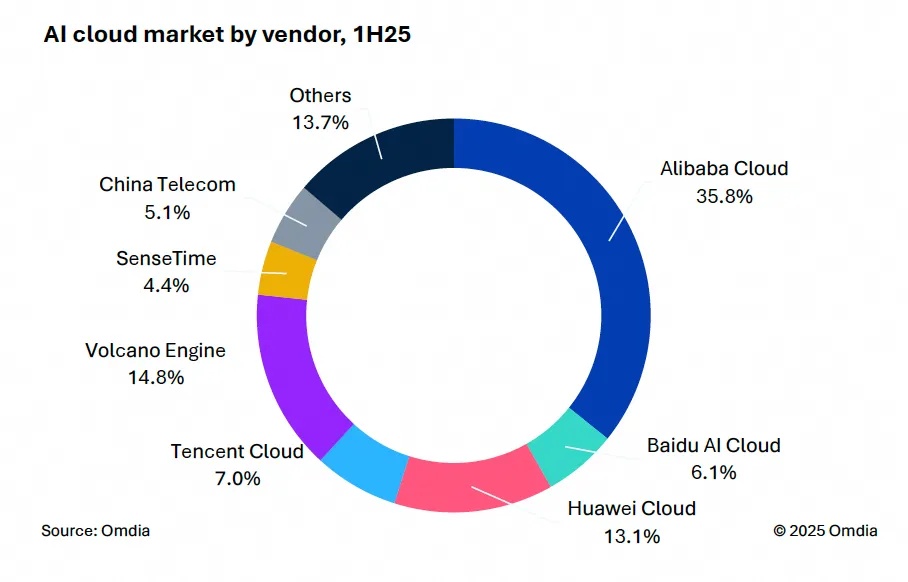

║Ż╦ćAIĄ──Żą═ŽĄĮyį┌ć°ļH╩ął÷╔ŽÅV╩▄║├įuŻ¼─┐Ū░šŠā╚└█ėŗ─Żą═öĄ│¼▀^80╚féĆŻ¼║Ł╔wīæīŹĪóČ■┤╬į¬Īó▓Õ«ŗĪóįOėŗĪóözė░Īó’LĖ±╗»łDŽ±Ą╚ČÓŅÉą═æ¬ė├ł÷Š░Ż¼╗∙▒ŠĖ▓╔w╦∙ėąų„┴„äōū„’LĖ±ĪŻ

9į┬9╚šŻ¼ć°ļHÖÓ═■╩ął÷š{čąÖCśŗėóĖ╗┬³(Omdia)░l▓╝┴╦ĪČųąć°AIįŲ╩ął÷Ż¼1H25ĪĘł¾ĖµĪŻųąć°AIįŲ╩ął÷░ó└’įŲš╝▒╚8%╬╗┴ąĄ┌ę╗ĪŻ

9į┬24╚šŻ¼╚A×ķ└żņ`š┘ķ_Ī░ųŪ─▄¾w“ׯ¼ę╗Ų┴ĄĮ╬╗Ī▒╚A×ķIdeaHubŪ¦ąą░┘śI¾w“×╣┘ėŗäØ░l▓╝Ģ■ĪŻ

č┼±R╣■ū“╚šą¹▓╝═Ų│÷ā╔┐ŅŅ^┤„╩ĮČ·ÖCŻ¼Ęųäe╩ŪŲĮ░Õš±─żĄ─YH-4000║═äė╚”įŁ└ĒĄ─YH-C3000ĪŻ

IDCĮ±╚š░l▓╝Ą─ĪČ╚½Ū“ųŪ─▄╝ęŠėŪÕØŹÖCŲ„╚╦įOéõ╩ął÷╝ŠČ╚Ė·█Öł¾ĖµŻ¼2025─ĻĄ┌Č■╝ŠČ╚ĪĘ’@╩ŠŻ¼╔Ž░ļ─Ļ╚½Ū“ųŪ─▄╝ęŠėŪÕØŹÖCŲ„╚╦╩ął÷│÷žø1,2╚f┼_Ż¼═¼▒╚į÷ķL33%Ż¼’@╩Š│÷ŲĘŅÉÅŖä┼Ą─╩ął÷ąĶŪ¾ĪŻ