ÀÀÀÀ§■àíȘ¯ýà¨È¥Ø¯l˜FêùÃÎWindowsSubsystem for Linux(WSL)§´çá¤ØãLinux¯ýîböᥱȘÝÚû¼¤Ö¢ëí»åÖLåÆûÅôçáñ§ñ´ÚóóáWindowsåOðÀÈÔ@Ø£¯l˜Fí{êùë±û{íÔí»åÖä§ù¼Åôçá¿Ë¶ñ§ñ´È˜ýÂÂæÂØãêÎ¥₤øÅåÖWSLèüØåäÆÝÉzyÀÈ

ÀÀÀÀòæéºÃÎWSLÙhƒ°çá¿Ë¶Æ݃åÖ§þáõ5åô°¾Ý£¯l˜FȘç§8åô22àíøÛú¯°øâmû¢2-3øÉ°—˜FØ£ÇöÀÈåÖ§þäšçáØ£ñﵡÌøÅȘLumen¿¨ùƒBlackLotus Labs çá¯ýà¨îŃ¢àùTífȘÔ@Åˋ¤Øãöᥱ؈ûÇúÑàŠêùÆÅÅÏïd¤èȘ؈ûÇáÔh°äñ±íó¼¨@àÀÀÈ

ÀÀÀÀüôØ£ý§òúâ«Æû Windows APIí{Æû¤ØãÉ¥±æÂàŠØ£í»åÖÔ\ÅÅçáÔM°äȘÔ@ñN¥¥Åg¥àý£Åô¾rØýý£ëŠsÀÈá¯l˜Fçáèìê¢Æ݃øÅȘø£ÆÅØ£Æ݃ÏÆÅØ£¢è¿¨Õ_ôñÆèçáIPçÄøñȘ¯çòƒë±û{íÔí»åÖyåò¿ÆûWSLåÖWindowsèü¯ýîb¤ØãÉ¥±ÀȤØãöᥱø¼ØˆØ⢢Python3 ÚäÅÅóðàöíȘýÂò¿ÆûPyInstallerÂóðÇ·¯■°èÆûÆÖDebiançáELF¢èäÅÅöᥱÀÈ

ÀÀÀÀBlackLotus Labs ÝÚòƒÈ¤“í»àÓVirusTotalèüzyôòùªÝÚû¼çááúÆȘǵÑÁçÕWindowsüç§yåOÆçá§KÑùǺâÚýÂ]Æŧ´êÂñøö—ELFöᥱçá¤û«È˜ÝM¿Éù■§°Èzy秃ÔÆÅŸùó¿ÎáÉçáñúWSLǺâÚ”ÀÈý£ç§Ø£åôú¯È˜óðøÅØ£¤ØãçáLinuxöᥱHÝ£VirusTotalèüçáØ£ñÇýÀуػúÌzyç§ÀÈÎêÚØ£Æ݃ÔMÅÅùÂÅôÔûÒÿ@òƒÈ˜ù■ëõà¨]ÆÅÝ£ÔûÒñ±íøÅçáØ»úÌzyç§ÀÈ

ÀÀÀÀóðøÅØ£æñNëõà¨ÆûPython3 ƒÈ˜ý£ò¿Æûàö¤öWindowsAPIȘùó¤¾òúÎWSLçá¥Æïdó¼çáòæÇöLåÀÈù■ò¿ÆûùòçáPythonšÈ˜Ô@ò¿çûù■écWindows¤ëLinuxÑ¥¥ÌàïÀÈ

ÀÀÀÀîŃ¢àùTåÖØ£yåÆ݃øůl˜FêùÆûÑÚíZÇ·ÆÀ“HelloSanya”çáǺÇaÀÈ°»êùØ£écåÆ݃üÁõPçáöᥱëãȘóðù«öᥱѥ¯■¤˜ÝƒçÄIPçÄøñȘѽ¿¨¿ýIPtø¡ü·185.63.90[.]137ȘÛîŃ¢àùTåDæËàÀÆÅÅÏïd¤èrȘåIPØxƒÀÈ

ÀÀÀÀêÚØ£“ELFç§Windows”çá¥Æïdó¼æµwØ⢢PowerShellÚæÂàŠ¤ëäÅÅshellcodeÀÈóðøÅØ£Æ݃ò¿ÆûPythoní{Æû¤₤çȘÂùâí»åÖÔ\ÅÅçáñâýÀу§ãQñ§¯¡È˜åÖüç§yèü§´ê°øƒûÅåȘýÂû¢20ûŠÔ\ÅÅØ£PowerShellá_݃ÀÈ¡ª±ñøö—æÆ݃rÆ^ýšç§çáý£Ø£øôøÛäȘîŃ¢àùTíJÕȘåǺÇaàååÖÕ_¯løÅȘÝM¿ÉäÆÖ柤µŠAÑöÀÈ

ÀÀÀÀöáíôààïH¿ˋÕæxȘý£°èëÑìY§´æhȘíøè¼ÎÇ»ÀÈëÑìYíÔ±Çùýìæ¼È˜ÿLŠUæåºÀÈ

¤Èµèº°èøÅ...

¤ÈùAIçááÈÅëüç§yåÖ½ŠHòÅ—èüVòɤûåuȘá¢ú¯íƒàâÜÆáÈÅëç°˜Ô^80àfȘ¤ÙèwÀÂѱÇöåˆÀÂýÍÛÀÂåOÆÀÂzƯÀÂÿL¡þ£₤DüþçàÑÁŸÅëˆÆû—ƒ¯È˜£ªÝƒ¡ýèwùªÆÅø¼ê¼æ¼ÿL¡þÀÈ

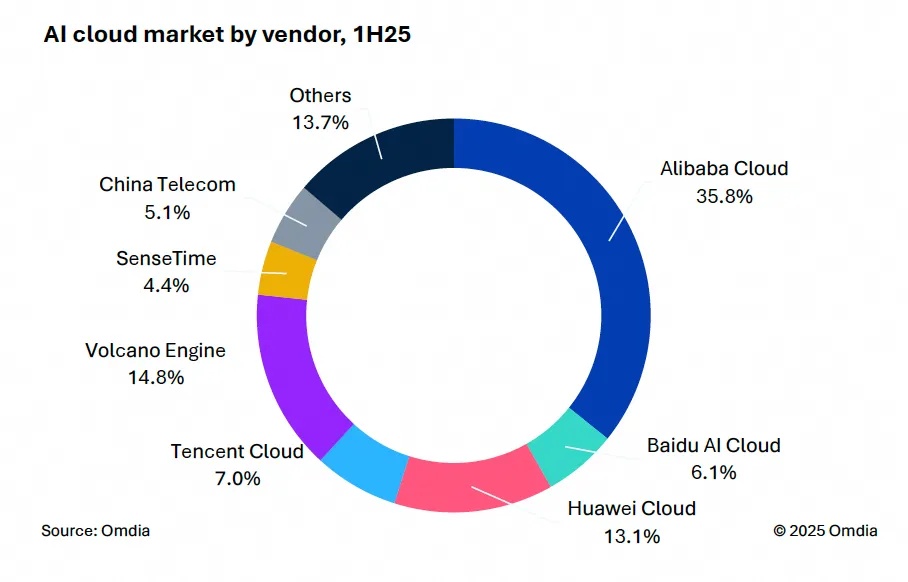

9åô9àíȘ½ŠHÁë±òÅ—í{îÅCÆ¡£ô■(Omdia)¯lý¥êùÀÑøŽAIåóòŗȘ1H25Àñµ¡ÌÀÈøŽAIåóòÅ—¯Ââÿåóí¥Ýà8%ö£êÅçÖØ£ÀÈ

9åô24àíȘàAÕâÊš`íìÕ_À¯øúáɵw·È˜Ø£óêç§ö£ÀÝàAÕIdeaHubúÏÅůìIµw·¿ìƯlý¥±ÀÈ

îéþR¿±æ·àíÅ«ý¥ëó°—袟Ÿ^Ǽò§ÑºCȘñøeòúó§¯ÍíþáÊçáYH-4000¤ëÆàÎåÙâÚçáYH-C3000ÀÈ

IDC§þàí¯lý¥çáÀÑà¨ú·øúáɥ؃ÆúÍCó¼àùåOðòÅ—¥ƒÑࡺܵ¡ÌȘ2025áõçÖѱ¥ƒÑàÀñÿ@òƒÈ˜èü¯Šáõà¨ú·øúáɥ؃ÆúÍCó¼àùòÅ—°—Ä1,2àfé_Șë˜Ýàå—ÕL33%Șÿ@òƒ°—óñŸéçáòÅ—ÅÒúµÀÈ